吉林省互联网网络安全情况月度通报(2023年2月)

一、公共互联网网络安全预警信息

(一)情况综述

2023年2月,我省互联网络总体运行情况良好。基础网络运行总体平稳,互联网骨干网各项监测指标正常,未发生较大以上网络安全事件。

(二)本月重要威胁——跨站脚本漏洞

1、威胁描述

Web程序没有对攻击者提交的含有可执行代码的输入进行有效验证,在某页面返回给访问该Web程序的任意用户,可能导致这些代码在用户的浏览器解释执行。

Web站点把用户的输入未做过滤就直接输出到页面,参数中的特殊字符打破了HTML页面的原有逻辑,黑客可以利用该漏洞执行任意HTML/JS代码。这里所说的用户输入包括用户提交的GET、POST 参数,还包含HTTPReferrer头,甚至是用户的Cookie。

2、事件危害

l 账号劫持-攻击者可以在会话cookie过期之前劫持用户的会话,并以用户的权限执行操作,如发布数据库查询并查看结果。

l 恶意脚本执行-用户可能在不知情的情况下执行攻击者注入到动态生成页面中的JavaScript、VBScript、 ActiveX、HTML 甚至Flash内容。

l 蠕虫传播-通过Ajax应用,与CSRF漏洞结合,跨站脚本可以以类似于病毒的方式传播。跨站脚本负载可以自动将其自身注入到页面中,并通过更多的跨站脚本轻易的重新注入同一主机,而所有这些都无需手动刷新页面。因此,跨站脚本可以使用复杂的HTTP方式发送多个请求,并以用户不可视的方式自我传播。

l 信息窃取-攻击者可以通过重新定向和伪造站点将用户连接到攻击者所选择的恶意服务器并获得用户所输入的任何信息。

l 拒绝服务-通常攻击者通过在包含有跨站脚本漏洞的站点上使用畸形的显示请求,就可以导致主机站点反复的自我查询,出现拒绝服务的情况。

l 浏览器重新定向-在某些使用帧的站点上,用户可能在实际上已经被重新定向到恶意站点的情况下误导为仍处在原始站点上,因为浏览权地址栏中的URL仍保持不变。这是由于没有重新定向整个页面,而只是执行JavaScript的帧。

l 控制用户设置-攻击者可以恶意更改用户设置。

3、修复建议

l 对输入数据严格匹配,比如只接受数字输入的就不能输入其他字符。不仅要验证数据的类型,还要验证其格式、长度、范围和内容。

l 输入过滤,应该在服务器端进行。PHP在设置magic_ quotes_gpc 为On的时候,会自动转义参数中的单双引号,但这不足以用于XSS漏洞的防御,仍然需要在代码级别防御。

l 编码时使用ESAPI库或其他antixss库。

l 针对UTF-7XSS,应指定网页字符集编码。使用'Content-Type'头或标记。

l 针对MHTMLXSS,将url参数值中的%0d、%0a、%0D、%0A 删除。严格限制URL参数输入值的格式,不能包含不必要的特殊字符(0d、%0a等)。如确实需要换行,将其转换为

输出。

二、省内手机恶意程序情况统计

(一)概述

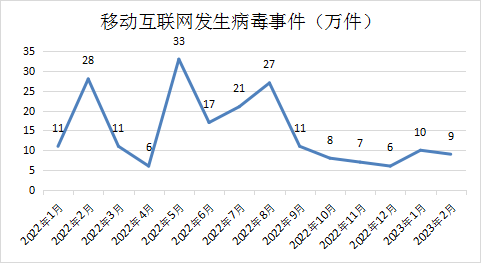

本月移动互联网发生病毒事件9.3万件,较上月有所下降。其中“流氓行为”类病毒占比65.8%,“隐私窃取”类病毒占比25.9%,“诱骗欺诈”类病毒占比8.0%。涉及的活跃病毒5种,其中高危病毒4种、中危病毒3种、低危病毒3种。

图1 移动互联网病毒事件统计(2022年1月-2023年2月)

月份 | 移动互联网发生病毒事件(万件) | 环比 |

2022年1月 | 11 | 21% |

2022年2月 | 28 | 157% |

2022年3月 | 11 | -60% |

2022年4月 | 6 | -44% |

2022年5月 | 33 | 410% |

2022年6月 | 17 | -49% |

2022年7月 | 21 | 26% |

2022年8月 | 27 | 28% |

2022年9月 | 11 | -59% |

2022年10月 | 8 | -27% |

2022年11月 | 7 | -15% |

2022年12月 | 6 | -13% |

2023年1月 | 10 | 66% |

2023年2月 | 9 | -3% |

表1 移动互联网发生病毒事件统计表

(二)受感染用户情况

病毒感染用户数5131户(已去重),其中高危病毒感染用户终端603户,占比11.7%;中危病毒感染用户终端7户,占比0.1%;低危病毒感染用户终端4521户,占比88.2%。在这些病毒感染用户中,安卓用户数为5029户,IOS用户数为102户。

图2 2023年2月病毒感染用户(已去重)数量分布图

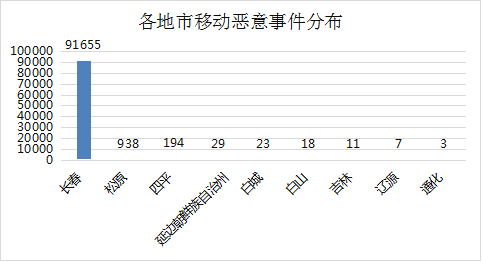

(三)省内各地事件数对比

本月各地市移动恶意事件数量总体趋势有所波动,其中长春市的病毒活跃事件数达到9.1万件。

图3 2023年2月各地市移动恶意事件分布

三、省内僵木蠕情况统计

(一)概述

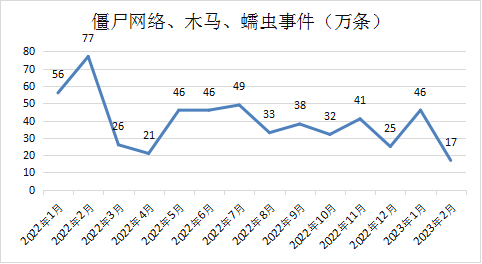

本月僵尸网络、木马程序、蠕虫攻击日志近17.0万条。其中僵尸网络事件量为3.4万条,木马事件量为13.0万条,蠕虫事件量为0.6万条,木马程序和僵尸网络为攻击者主要的攻击手段。

图4 僵尸网络、木马、蠕虫事件数量统计(2022年1月-2023年2月)

月份 | 僵尸网络、木马、蠕虫事件(万条) | 环比 |

2022年1月 | 56 | 22% |

2022年2月 | 77 | 37% |

2022年3月 | 26 | -66% |

2022年4月 | 21 | -21% |

2022年5月 | 46 | 122% |

2022年6月 | 46 | 1% |

2022年7月 | 49 | 6% |

2022年8月 | 33 | -33% |

2022年9月 | 38 | 15% |

2022年10月 | 32 | -18% |

2022年11月 | 41 | 29% |

2022年12月 | 25 | -39% |

2023年1月 | 46 | 84% |

2023年2月 | 17 | -63% |

表2 僵尸网络、木马、蠕虫事件统计表

(二)省内各地事件数对比

本月各地区僵木蠕事件分布情况 如下图所示,其中长春市僵木蠕事件量最大,达15.7万余条,占比为92.9%。

图5 2023年2月各地市僵木蠕事件分布

(三)各区域安全态势比较

本月全省共计9个地区被攻击,主要受害区域长春市受攻击次数明显减少,从而导致总体事件量减少。

序号 | 城市 | 本月受攻击次数 | 上月受攻击次数 | 较上月 |

1 | 长春 | 157763 | 452177 | -294414 |

2 | 松原 | 7938 | 859 | 7079 |

3 | 吉林 | 2311 | 8027 | -5716 |

4 | 四平 | 556 | 23 | 533 |

5 | 延边朝鲜族自治州 | 503 | 134 | 369 |

6 | 辽源 | 257 | 1905 | -1648 |

7 | 通化 | 223 | 203 | 20 |

8 | 白城 | 136 | 20 | 116 |

9 | 白山 | 96 | 12 | 84 |

表3 2023年2月各地市安全事件分布表